Российский интернет медленно, но верно погружается в новую цифровую реальность, где правила диктует не распределенное сообщество пользователей (как изначально и была задумана архитектура Web), а регулятор. Это уже не грубые отключения, знакомые нам по делам Telegram или Twitter прошлых лет, а сложная хирургия доступа. Вместо гильотины — скальпель.

Все началось с незаметной для большинства инфраструктуры. На сетях операторов связи, как подслушивающие устройства на телефонных линиях, появились ТСПУ — «технические средства противодействия угрозам» — это «коробки» у провайдеров, через которые прогоняется весь ваш трафик. Их можно сравнить с постами ДПС на автомагистралях: шлагбаумов много (по операторам и регионам), но правила — единые. По «закону о суверенном Рунете» такие устройства обязаны стоять у операторов связи. Их главный инструмент — DPI (deep packet inspection), то есть «глубокий анализ пакетов». Представьте, что ваше письмо в запечатанном конверте просвечивают рентгеном на таможне. Не вскрывая, по весу вложения, почерку на адресе и «эху» от содержимого определяют, можно ли его пропустить, или стоит изъять. Именно так DPI анализирует даже зашифрованный трафик, вычисляя по метаданным «отпечатки» мессенджеров, соцсетей и запрещенных сервисов.

Первый крупный опыт «мягкой силы» цензуры случился в 2021-м с троттлингом (намеренным замедлением) Twitter. Это был важный сигнал:

государство научилось не блокировать, а «удушать» неугодные платформы, делая их использование невыносимым. Замедление — это не шок, а тихий стресс, который не вызывает массового протеста, но эффективно выталкивает пользователей.

Летом 2024‒2025 эксперты зафиксировали троттлинг YouTube. Качество видео резалось на уровне Google Global Cache (GGC) — кэширующей инфраструктуры YouTube у российских операторов, своего рода «складов» Google по всему миру, откуда видео подгружаются к вам на устройство. Представьте, что к водопроводной трубе, идущей в ваш дом, приставили дроссель — вода есть, но тонкой струйкой. Буфер «сыплется», смотреть что-либо становится невозможно.

Дальше — больше. Волна поправок в законы о рекламе и КоАП создала прямой регуляторный контур. Теперь отдельной строкой прописаны штрафы — до 500 тысяч рублей для компаний — даже за рекламу VPN, цифровых «лопат» для копания туннелей под любыми стенами. Но самый тревожный прецедент — это наказание за умышленный поиск. С 2025 года гражданина могут оштрафовать на 3‒5 тысяч рублей не за распространение, а именно за поиск «экстремистских материалов», в том числе через VPN. Закон подписан. Государство карает уже не только за действие, но и за намерение, за мысль, попытку узнать то, что оно скрыло.

А в августе 2025-го Роскомнадзор официально, «в целях борьбы с мошенничеством», ограничил голосовые и видеозвонки в WhatsApp* и Telegram. Но при этом текстовые сообщения доставляются. Почему? Потому что голосовой поток имеет большой объем данных, его легче отследить и «пережать», чем отдельные маленькие текстовые «записки». К тому же записка или файл могут быть переданы со второй, пятой, сотой попытки, а голос должен доходить в режиме реального времени. Это уже не прямая цензура, это — «тонкая настройка» реальности, где государство решает, можно ли вам позвонить родному в другой город или страну, но разрешает отправить ему сообщение.

Но если оглянуться на траекторию, становится ясно: Россия не первопроходец. Китай прошел по этой дороге намного дальше, превратив контроль в высокое искусство. Поэтому важно разобраться, как устроена эта модель. Почему она, с одной стороны, не превратила страну в «цифровую пещеру», а с другой — создала один из самых эффективных инструментов управления информацией в истории, балансируя между тотальным контролем и интеграцией в мировую экономику. Смотрим в зеркало Поднебесной — и видим в нем все более четкие черты собственного цифрового будущего.

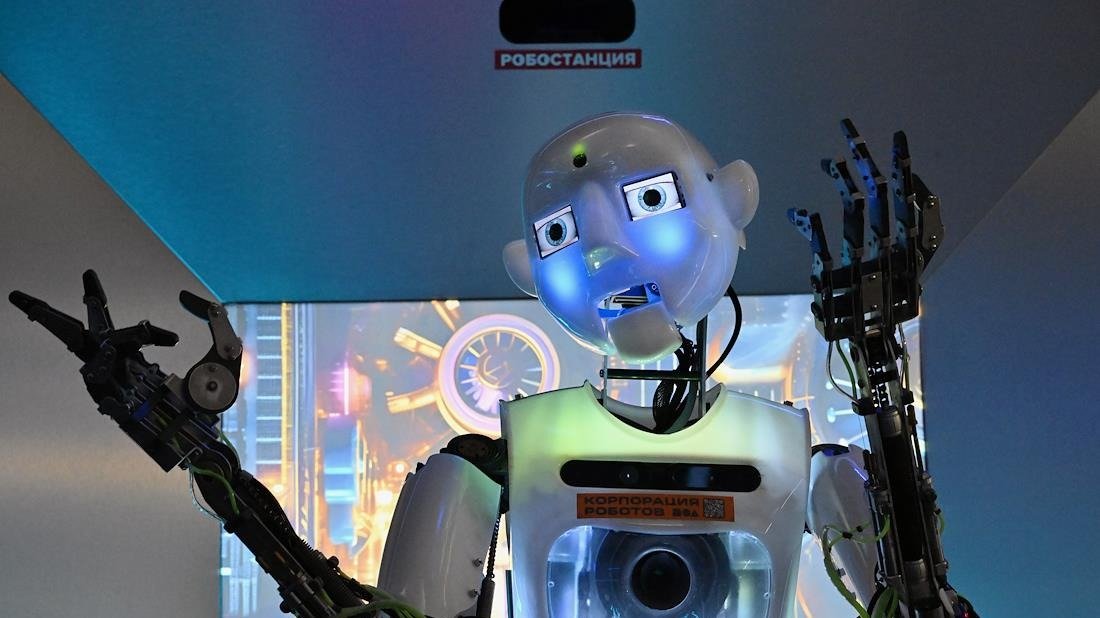

Фото: Михаил Синицын / ТАСС

Рубильники на границе и пушки за забором

В начале 2000-х Китай выстроил фильтрацию на международных стыках сети — там, где трафик выходит из страны. Первыми инструментами были:

- IP/домен-блоки: список адресов/сайтов, куда «выезд закрыт».

- DNS-инъекции: когда вы спрашиваете у «телефонной книги интернета» адрес сайта, цензор подбрасывает ложный ответ быстрее, чем настоящие серверы. Результат — вы едете не туда или «никуда». Масштаб и побочный урон (переблокировки) системно зафиксированы в научных измерениях, включая оценку сотен тысяч доменов под фильтром.

Чуть позже добавилась контентная фильтрация по ключевым словам в незашифрованном вебе. Если в запросе видели «запрещенное слово», цензор впрыскивал в соединение пакет с фальшивой командой «разорвать связь». Это как поддельный «свисток судьи», из-за которого обе команды сами расходятся с поля.

В 2015-м мир увидел, что рядом с «великой стеной» появилось и оружие атаки — Great Cannon — «великая пушка». Она использовала проходящий трафик, чтобы встраивать вредоносные скрипты в сторонние браузеры и направлять их на DDoS-атаки. Целями стали GreatFire и GitHub-страницы с инструментами обхода цензуры. Это уже не «забор», а артиллерия у забора.

В 2017-м министерство промышленности и информатизации (MIIT) запустило 14-месячную кампанию «наведения порядка» на рынке доступа: без гослицензии — никаких международных линий и VPN. В тот же год Apple удаляет сотни VPN-приложений из китайского AppStore — формально из-за несоответствия новым требованиям. С этого момента корпоративные каналы выносятся в легальный периметр (по заявкам и с учетом надзора), а «народные» обходы попадают под постоянное давление.

Осенью 2017-го Китай сначала ограничил медиа и звонки в WhatsApp, оставив текстовые сообщения, а затем перешел к полной недоступности сервиса без обходов. Это типичная «частичная блокада» по функционалу: VoIP-потоки (UDP/QUIC) проще прижать, чем текст в обычном TLS-трафике. Именно эта технология была применена Роскомнадзором в России-2025.

«Одна платформа — две политики»

Китайский национальный мессенджер WeChat демонстрирует «двойной режим»: одна политика цензуры для материковых аккаунтов и другая — для иностранных. Citizen Lab показали: фильтрация по ключевым словам/URL и различия поведения клиента зависят от региона регистрации. Это объясняет, почему WeChat по умолчанию работает, но «говорит разными голосами» для разных аудиторий. В 2021-м мессенджер с двойным шифрованием Signal «ложится» в материковом Китае: доступ возможен только через VPN/прокси. Независимые измерения OONI показывают устойчивое блокирование на множестве автономных систем.

В 2024-м по требованию Администрации киберпространства КНР (CAC) Apple удаляет WhatsApp и Threads (а также Telegram и Signal) из китайского AppStore. Это не техническая блокировка, а административная зачистка точек входа со стороны вендора, фактически самоцензура. Про политику западных ИТ-корпораций мы поговорим ниже отдельно.

Главное технологическое обновление последних двух лет: китайцы научились адресно блокировать протокол QUIC/HTTP-3, дешифруя Initial-пакет (компьютер, чтобы подключиться к сайту, сначала отправляет специальное «приветственное письмо» — это и есть Initial-пакет; китайский файрвол научился его вскрывать и читать еще до установки безопасного соединения, извлекать имя целевого домена и глушить поток, если домен неугоден). Исследователи показали и риски сопутствующего ущерба — механизм можно спровоцировать на перетяжку соседнего UDP-трафика (это когда кто-то в вашей сети пытается зайти на заблокированный сайт, и файрвол может по ошибке «зацепить» и пакеты от онлайн-игры, в которую вы играете в этот момент, вызвав в ней лаги или разрыв соединения. Для читателя это означает: цензура переместилась на новый транспорт.

Запад между выручкой и принципами

Пекин никогда не ставил задачу отгородить себя от глобального информационного пространства. Задача другая и куда приземленнее: держать собственных граждан в жестком информационном коридоре, не ломая экспорт, цепочки поставок и доступ бизнеса к глобальным технологиям. Западная цель столь же прагматична: зарабатывать на крупнейшем рынке и оптимизировать собственные издержки. На этом пересечении и рождается компромисс: корпорации согласны играть по правилам регулятора — ценой функций, данных и… принципов. Но как это неоднократно уже бывало, принципы «свободного мира» распространяются только на «белых» людей.

Фото: Pedro PARDO / AFP

Apple — главный пример принципа «рынок в обмен на комплаенс». В 2017-м компания удалила из китайского AppStore сотни VPN-клиентов по требованиям кампании MIIT против «нелицензированных» обходов. Это не технический бан, а закрутка точек входа: для миллионов пользователей это был единственный вариант легкого обхода цензуры. В 2024-м Apple убрала из китайского магазина WhatsApp и Threads (а также Telegram и Signal, по данным трекеров), прямо заявив: обязаны следовать местным законам — нравится это в Калифорнии или нет. Почему такая покорность? Потому что «Большой Китай» дает ощутимую кассу: за 2024 год оборот Apple в регионе — $66,95 млрд (≈17% мировых продаж), а за 2025-й — $64,38 млрд. Ради этих цифр компания не только удаляет приложения, но и локализует инфраструктуру: еще в 2018-м китайские iCloud-аккаунты и ключи шифрования были переданы под управление местного оператора GCBD.

Amazon/AWS в Китае работает через местных партнеров. В 2017-м оператор AWS в КНР, Sinnet, разослал клиентам прямое предупреждение: нелицензированные VPN запрещены, нарушителей отключим «по указаниям правительства». Это и есть практический смысл лозунга «Работай по нашим правилам!»: международная связность разрешена, но только по учтенным, контролируемым каналам.

Microsoft выбрала модель «китайских дверей»: Azure и Microsoft 365 работают в юридически и технически отдельном контуре через 21Vianet, а потребительские продукты подстраиваются под национальные требования. При этом экономика проста: на Китай у Microsoft приходится лишь ~1,5% выручки — компания публично признает скромную долю и подчеркивает, что остается ради сервисов для мультинациональных клиентов внутри КНР. Компромисс — сухой и деловой.

Но есть оборотная сторона — те, кто не соглашается и уходит. Google еще в 2010-м отказался от цензуры и свернул google.cn. Позже LinkedIn (тот же Microsoft!) сначала урезал продукт до InJobs, а затем закрыл китайскую версию; Yahoo тоже вышла, объяснив решение «усложнившейся правовой средой».

Поколение «белых листов»

Но чем же отвечает общество на сложившуюся систему? С ней спорит целое поколение — университетская молодежь больших городов. В ноябре 2022-го тысячи студентов вышли с чистыми листами бумаги — символом несказанного и цензурируемого. Акции шли по кампусам Пекина, Нанкина, Гуанчжоу; у многих это был первый разговор с государством на равных, пусть и молчанием.

У КНР — мощная математическая и инженерная школа, выстроенная еще в 1950-х по советской модели: жесткая специализация, разнесение «учить» и «исследовать», переразбор вузов под отрасли. Тот «большой передел» 1952 года сформировал каркас, на котором стоят университеты Тунцзи, Бэйхань, Цинхуа. И до сих пор учебники инженерии, организация кафедр и технарская «этика изобретательства» идут в логике советской техносистемы.

Сочетание молодежной потребности в свободе и инженерной хватки дало то, чего не случилось в таком объеме почти нигде в мире: создание системной инженерии маскировки.

Протоколы, родившиеся «внутри стены» или вокруг нее, стали мировыми эталонами — и тут же превратились в мишень № 1.

В 2012 году появился Shadowsocks — минималистичный прокси-тоннель «в духе UNIX»: ядро — шифрование, сверху — гибкая мимикрия под «обычный веб». В 2015-м автор под ником clowwindy публично сообщил о визите полиции и удалил репозиторий; код разошелся по форкам, экосистема выжила. Кейс — хрестоматия того, как давление на разработчиков ускоряет эволюцию, но повышает личную цену участия.

Четыре года спустя был разработан V2Ray/VMess → VLESS. Это не «один протокол», а конструктор маршрутов: TCP+TLS, WebSocket, HTTP/2, HTTP/3, gRPC; «честные» и фальшивые рукопожатия, вариативные транспорты. Исследователи показывали, что ранний VMess уязвим к атакам и выдает себя уникальными TLS-отпечатками; комьюнити закрыло заметную часть дыр и сдвинулось к VLESS/XTLS. Мораль проста: любая «маска» через год становится частью учебника для цензуры.

- Trojan (2017+). Идея — «честный HTTPS»: реальный сертификат, на проводе — трафик, максимально похожий на браузерный. В ответ цензура идет глубже: идентификация клиента и сервера, поведенческие эвристики завершения соединений.

- XTLS/REALITY (2023+). Попытка сыграть в «правдоподобие до шума»: реалистичный ClientHello/ServerHello. Это следующий этап гонки: не прятать шифрование, а сливаться с привычным трафиком браузеров.

- Outline (Jigsaw/Google). Промышленная «сборка» вокруг Shadowsocks, заточенная под саморазвертывание и раздачу ключей своим. Это уже не игрушка, а инфраструктура для провайдеров доступа к открытому интернету.

Приговор за VPN

Эта история — не про романтику гитхаба. Это история про личные риски. Помимо clowwindy, китайские суды сажали и штрафовали тех, кто продавал VPN-услуги или «айрпорты» (доступ к узлам): от административных штрафов и коротких арестов — до 5,5 года тюрьмы и 500 000 юаней штрафа (дело У. Сяньяна, 2017). Были и другие «показательные» кейсы с тюремными сроками, и миллионные штрафы за использование VPN.

Параллельно наука и цензура играют в догонялки. Есть академические работы о том, как распознавать Trojan активным зондированием; есть исследования про то, как GFW научился глушить домены адресно, и почему этим можно злоупотребить, вызывая широкие сбои. Это уже война не подполья и цензуры, а развитых инженерных школ.

Поддержите

нашу работу!

Нажимая кнопку «Стать соучастником»,

я принимаю условия и подтверждаю свое гражданство РФ

Если у вас есть вопросы, пишите [email protected] или звоните:

+7 (929) 612-03-68

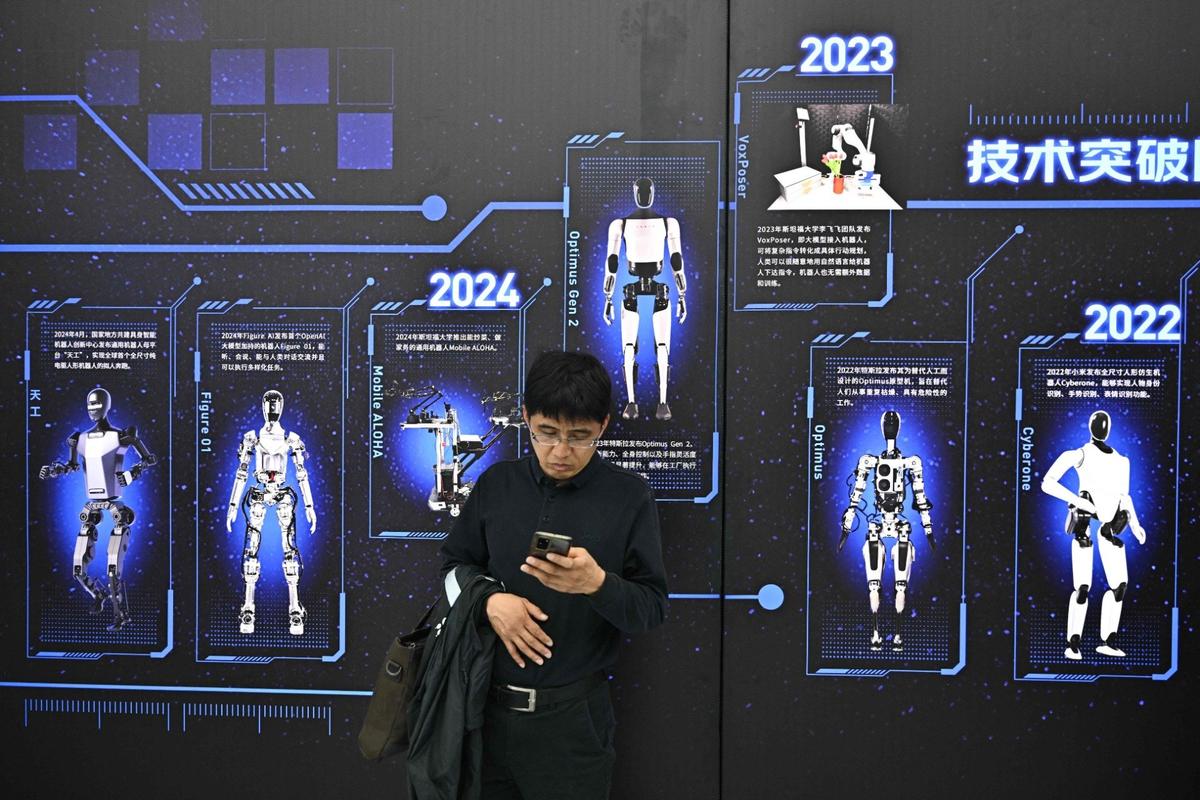

Фото: DPA

Цензор давно перестал играть в угадайку «по сигнатуре протокола». Новая волна исследований показывает: GFW фильтрует «полностью шифрованный» трафик по набору эвристик, освобождая все, что точно похоже на нормальный веб, и оставляя под прицелом то, что выбивается по метаданным: по отпечаткам известных клиентов, доле печатных символов в ранних записях, распределению длины пакетов, JA3-паттернам и таймингам. Это не чтение писем — это узнавание походки в темноте. Если походка непривычна — поток попадает в серую зону и глушится. Так устроены описанные в 2023 году механизмы «пассивного детекта полностью зашифрованного трафика» у GFW.

Каждая волна блокировок рождает новый транспорт. Это постоянный танец адаптации — без финальной победы, но с локальными окнами возможностей.

Короткий ответ на логичный вопрос читателя: почему до сих пор не изобретен единый идеальный протокол обхода блокировок? Потому что «идеального» не может быть: как только шаблон становится массовым, он становится видимым. Цензура учится не «читать», а слышать. Поэтому выигрывает не «чудо-шифр», а правдоподобие и вариативность: чтобы ваш поток выглядел как миллионы законных HTTPS-соединений и вел себя так же — с теми же паузами, длинами и рукопожатиями. А на завтра — другой профиль, другой маршрут, другой «акцент».

И Пекин, и Москва решают одну и ту же задачу государственного управления: сузить информационный коридор для массовой аудитории, убрав из поля «плохие» — то есть неподконтрольные — источники. Логика проста и цинична: альтернативная повестка — это угроза альтернативной легитимности. Поэтому цель не «вырубить интернет» (это убьет экономику), а отделить полезный трафик от вредного и держать вентиль дозирования в руках государства.

Это не бетонная стена, а система шлюзов и светофоров.

А если рубильником?

Современное государство физически не может безболезненно отрезать внешний интернет: экономика и наука плотно сидят на внешних CDN, облаках, API и хранилищах данных, разработчики — на глобальных репозиториях и тулчейнах, логистика и туризм — на международных системах бронирования, финансы — на межбанковских инфраструктурах. Там, где страны пробуют стерилизовать контур (пример России с YouTube/Google GGC и частичной изоляцией западных платформ), бизнес-процессы и пользовательский опыт дорезаются до уровня, когда сама промышленная политика теряет ROI — рентабельность инвестиций. Китай это учитывает — и держит коридоры для корпораций через лицензированные каналы, не ломая основную внешнюю интеграцию. Поэтому

сценарий полного отрезания российского сегмента от мировой Сети выглядит маловероятным. Но с одной оговоркой — если Сеть не станет угрозой для самого существования системы.

В таком сценарии применение «рубильника» для отдельных регионов или даже на глобальном уровне не выглядит нереальным.

И не только в теории. В России такие испытания уже проводились: в июне-июле 2021 года страна тестово отключалась от глобального интернета, о чем сообщало Reuters со ссылкой на РБК и рабочую группу по «устойчивости Рунета». Это звено в логике «суверенного интернета» 2019 года, который требует от операторов ставить оборудование для централизованного управления трафиком и автоматического блокирования — без участия провайдеров. Прецеденты полного «блэкаута» мы уже видели по соседству: в августе 2020 года, в дни белорусских выборов и последующих протестов, интернет был вырублен на десятки часов, причем мониторинги NetBlocks и отчеты OONI/HRW указывали на использование deep packet inspection для блокировок и фильтрации — власти списывали все на «кибератаки», но телеметрия говорила обратное.

Если в стране возникает масштабное событие с риском дестабилизации (массовые протесты, внезапные ЧП, чувствительные политические даты), можно ожидать комбинированный режим:

- региональные или городские отключения мобильного интернета и мессенджеров (на часы/сутки);

- троттлинг ключевых платформ (YouTube/CDN, VoIP в мессенджерах) по всей стране;

- точечные блоки протоколов (QUIC/UDP) и «вырезание» каналов обхода;

- в крайнем случае — кратковременный общенациональный «режим изоляции» с маршрутизацией внутри Рунета (то, что уже отрабатывали в 2021-м).

Свобода как свойство сигнала

В типовых интернет-архитектурах (packet switching, E2E-дизайн, маршрутизация по множеству путей) распространение информации является системно предпочтительным состоянием. Ограничения доступа — это внешние надстройки над базовой логикой Сети, поддерживаемые регулятивными и техническими мерами и потому носящие искусственный, операционно затратный характер.

Иными словами,

с точки зрения самой теории ИТ свобода распространения информации естественна, а барьеры искусственны, как любая излишняя конструкция.

Интернет с первых дней строился иначе: децентрализованно, по принципу «край соединен с краем»; пакеты данных идут не по одной трубе, а по множеству дорожек, и Сеть «лечит» разрывы сама — как живой организм. Эта архитектура упряма: чем сложнее фильтр, тем изобретательнее маршруты его обхода. Новые технологии — от повсеместного шифрования до блокчейн-сетей — добавили к этому еще один слой: распределенное согласование и псевдонимность, когда доверие строится «снизу», а не через одного надсмотрщика. В терминах теории информации: если сигнал важен, он ищет каналы, увеличивает избыточность, встраивается в шум — и с высокой вероятностью доставляется.

История подтверждает это не раз. В XIX веке имперская цензура не смогла остановить приток лишних идей: книги печатались за границей, газеты и брошюры шли через границу окольными тропами, и именно они формировали общественную дискуссию, несмотря на запретительные циркуляры. В двадцатом веке печатные станки сменил самиздат, в двадцать первом — протоколы, которые мимикрируют под обычный веб. Инструменты меняются, логика остается: информация находит путь, когда есть кому ее нести.

Да, государства научились тонко настраивать доступ: вырезать звонки, а не чаты; душить видео, а не сайт; трогать магазины приложений, а не кабель. Это эффективнее, чем глухой бан, и политически тише. Но есть издержка, которую не спрячешь: чем больше запретов, тем беднее среда — для науки, бизнеса, образования, просто для нормальной повседневной жизни. В цифровой экономике цензура — это налог на развитие: дополнительная задержка, сбой, несостоявшийся контакт, потерянная возможность.

Китайский опыт показывает прагматику власти: держим коридоры для экономики, ужимаем массовую повестку. Но и там компромисс держится не на стене, а на переговорах с реальностью: без внешних облаков, API, репозиториев, международных баз данных современная страна неконкурентоспособна.

Разумный оптимизм в том, что природа информации — на стороне общества. Она течет туда, где меньше трения, и оседает там, где есть смысл. Каждый новый уровень контроля порождает новый уровень инженерии свободы — от шифров и «правдоподобных» протоколов до распределенных сетей и медиакооперативов. Это не романтика, а физика связи и динамика институтов. Остановить прогресс нельзя — можно только задержать себя.

Либо открытость становится нашим преимуществом, либо мы расходуем силы на стены, которые все равно будут обойдены. Побеждает тот, кто выбирает доверие, образование и конкуренцию идей, а не рубильники.

Николай Бреус

Этот материал вышел в пятнадцатом номере «Новая газета. Журнал». Купить его можно в онлайн-магазине наших партнеров.

Поддержите

нашу работу!

Нажимая кнопку «Стать соучастником»,

я принимаю условия и подтверждаю свое гражданство РФ

Если у вас есть вопросы, пишите [email protected] или звоните:

+7 (929) 612-03-68